Cet article a pour but de répondre à quelques questions fréquentes et fournit des conseils généraux mais ne remplacent pas les recommandations complètes des experts Lambert Consulting.

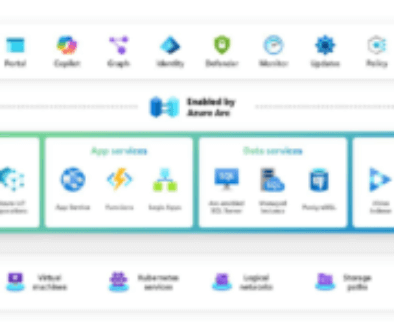

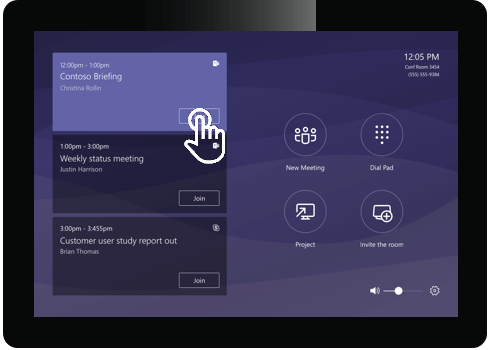

Les Teams Rooms Systems (TRS) ou Skype Room Systems (SRS) peuvent être inscrites et gérés par Intune pour fournir de nombreuses fonctionnalités de gestion des appareils et de sécurité disponibles aux autres endpoints gérés dans Intune. Comme ces appareils exécutent Windows 10 sous le capot, plusieurs des fonctionnalités de Windows 10 seront disponibles, mais beaucoup ne seront pas applicables ou recommandées.

Nous avons divisé cet article par périmètre de fonctionnalités gérés autour de Intune.

![]() Enrollement

Enrollement

![]() Windows 10 Configuration Profiles

Windows 10 Configuration Profiles

![]() Compliance Policies

Compliance Policies

![]() Conditional Access

Conditional Access

![]() App Management

App Management

![]() Group and Targeting

Group and Targeting

Enrollement

Les appareils Teams basés sur Windows 10 proviennent de fournisseurs préparés avec une image de système d’exploitation, des comptes d’utilisateurs et des profils préconfigurés. La connexion à Windows avec le profil administrateur et l’exécution de la jointure Azure AD à partir des paramètres permet une inscription/enrollement fluide dans Intune. La recommandation supplémentaire d’utiliser un compte Intune Device Enrollment Manager (DEM) est due au fait que ces appareils Room Systems sont des appareils partagés plutôt que ceux qui ont une association User-Device dans Intune. Les comptes DEM sont utilisés pour les scénarios d’appareils partagés. POur en savoir plus sur les comptes DEM ici – https://docs.microsoft.com/intune/enrollment/device-enrollment-manager-enroll .

REMARQUE : l’Automatic Enrollement nécessite une licence Azure AD Premium.

Selon votre scénario actuel, plusieurs autres options d’inscription sont disponibles, notamment:

![]() Utilisez le Windows Configuration Designer pour créer un package de provisioning Windows 10 qui effectue une jointure Azure AD en bloc. Les détails sont ici: https: //docs.microsoft.com/windows/client-management/mdm/bulk-enrollment-using-windows-provisioning -…

Utilisez le Windows Configuration Designer pour créer un package de provisioning Windows 10 qui effectue une jointure Azure AD en bloc. Les détails sont ici: https: //docs.microsoft.com/windows/client-management/mdm/bulk-enrollment-using-windows-provisioning -…

![]() Les clients dont certains domaines d’appareils sont joints et / ou gérés par Configuration Manager peuvent choisir d’activer la cogestion (cliquez pour en savoir plus sur le co-management) ou d’initier une inscription Intune via le paramètre de Group Policy “Enable Automatic MDM enrollment using default Azure AD credentials”.

Les clients dont certains domaines d’appareils sont joints et / ou gérés par Configuration Manager peuvent choisir d’activer la cogestion (cliquez pour en savoir plus sur le co-management) ou d’initier une inscription Intune via le paramètre de Group Policy “Enable Automatic MDM enrollment using default Azure AD credentials”.

Windows 10 Configuration Policy

Recommandation: utilisez des profils de configuration Windows pour configurer les paramètres de périphérique que vous devez modifier au-delà des valeurs par défaut fournies.

En savoir plus sur les politiques de configuration disponibles ici: https://docs.microsoft.com/intune/configuration/device-profile-create

Compliance Policies

Recommandation: utilisez des stratégies de conformité pour atteindre le niveau de sécurité souhaité pour vos TRS.

Vous pouvez utiliser des politiques de conformité sur les appareils de votre salle de réunion. Vous devez prendre soin de créer les exclusions appropriées pour toutes les stratégies de conformité Windows 10 existantes qui sont actuellement déployées dans votre organisation sur «Tous les appareils». Par exemple, vous avez peut-être configuré le paramètre «Nombre maximal de minutes d’inactivité avant que le mot de passe ne soit requis» dans une stratégie pour tous les appareils de bureau Windows 10, mais cela entraînerait une mauvaise expérience de salle de réunion s’il était appliqué aux Teams Rooms Systems. Si vous disposez actuellement de stratégies de conformité Windows 10 déployées sur de grands groupes d’appareils, assurez-vous d’utiliser la fonctionnalité «Exclure le groupe» afin de pouvoir cibler une stratégie de conformité plus spécifique pour les appareils de salle de réunion.

Ce document approfondit les politiques de conformité: https://docs.microsoft.com/en-us/intune/protect/device-compliance-get-started .

Conditional Access

Vous pouvez utiliser des stratégies d’accès conditionnel avec les appareils Teams Rooms Systems. Microsoft Teams se connecte aux services cloud SharePoint Online et Exchange Online. Si vous disposez d’une règle d’accès conditionnel existante qui protège l’accès aux services cloud Exchange Online et SharePoint Online pour les utilisateurs de votre organisation, vous devez prendre soin d’exclure le compte de ressources Teams (qui est utilisé pour se connecter à l’application Teams) ou créez un groupe contenant tous les comptes de ressources et ciblez une stratégie d’accès conditionnel plus spécifique et appropriée. Par exemple, étant donné que les appareils de salle de réunion se connectent toujours à ces services à partir du même emplacement, une règle d’autorité de certification basée sur l’emplacement, en combinaison avec une règle de conformité des appareils, peut être plus appropriée.

REMARQUE : Pour rappel, l’accès conditionnel est une fonctionnalité Azure Active Directory Premium (P1).

App Management

Recommandation: utilisez le déploiement de l’application Win32 pour installer les agents supplémentaires requis par votre organisation.

Les appareils de salle de réunion basés sur Windows 10 arrivent généralement avec les bonnes applications préinstallées. Cependant, dans les plus grandes entreprises, les administrateurs IT doivent installer un package d’application ou déployer des mises à jour d’application. Toutes les applications qui sont déployées doivent être déployées comme «requises». Les applications «disponibles» nécessitent l’installation supplémentaire de l’application Entreprise Portal, ce qui n’est pas recommandé dans le cas des appareils de salle de réunion Teams. Vous voudrez également vous assurer que toutes les applications sont installées dans le contexte de l’appareil (afin qu’elles soient accessibles à tous les profils Windows).

Grouping and Targeting

Une bonne idée consiste à utiliser les groupes dynamiques Azure AD pour regrouper efficacement toutes vos Teams Rooms Systems. L’un des meilleurs moyens d’y parvenir est d’utiliser une norme de dénomination lors du déploiement / de l’inscription. Gardez à l’esprit que les groupes dynamiques Azure AD sont une fonctionnalité AAD P1.