Entra Conditional Access

Cloud Security Guard

Sécurisez vos ressources cloud avec un accès conditionnel

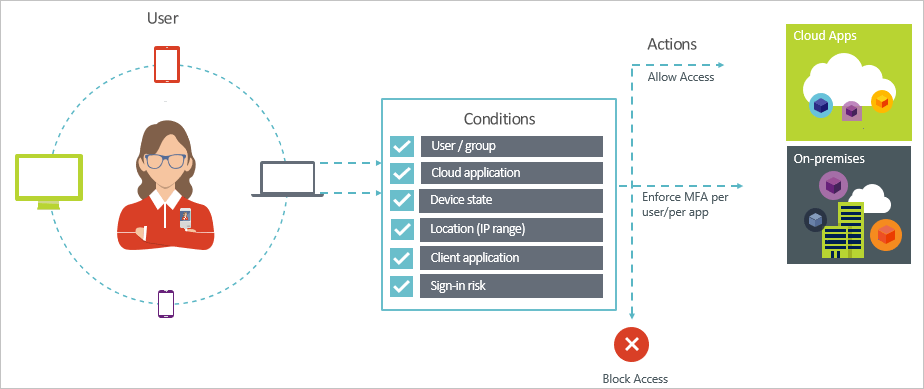

Les limites de réseau traditionnelles se dissolvent dans le Cloud. Il reste une multitude de terminaux qui accèdent aux données sensibles de l’entreprise de n’importe où. Les entreprises ont donc davantage de possibilités d’accroître leur efficacité, mais ces options d’accès présentent également un risque tout aussi important. Cela permet une surveillance complète et puissante qui non seulement vérifie les identités, mais enregistre et contrôle également l’accès aux données de la société à partir de différents terminaux dans le Cloud.

L’accès conditionnel est une partie native d’ Entra ID / Azure AD et d’ Office 365 . Il aide à appliquer les stratégies d’entreprise sur tous les ordinateurs d’extrémité, qu’il s’agisse d’une tablette privée ou d’un bureau d’entreprise.

Aperçu

Bref aperçu de l’accès conditional

Une pierre 2 coups

En fait

Endpoint Security

Allons plus loin ensemble !

Que ce soit pour une simple question ou une suggestion, nous sommes à votre disposition pour y répondre par email ou par téléphone.

Articles sur Conditional Access

Guide sur Azure AD Conditional Access

Conditional Access est l’une des fonctionnalités de sécurité les plus puissantes de Microsoft et le moteur central de leur architecture Zero Trust. D’après nous cela devrait être la base de toute stratégie Zero Trust des organisations basées sur le cloud. Toutefois, si vous ne comprenez pas comment fonctionne l’accès conditionnel, cela pourrait vous apporter un […]

Gérer les sessions d’authentification dans Conditional Access AAD

Les capacités de gestion de session d’authentification vous permettent de configurer la fréquence à laquelle vos utilisateurs doivent fournir des informations d’identification de connexion et s’ils doivent fournir des informations d’identification après la fermeture et la réouverture des navigateurs, vous offrant des contrôles affinés qui peuvent offrir plus de sécurité et de flexibilité dans votre […]

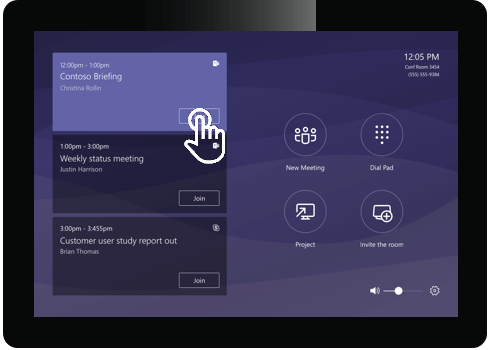

Gérer vos Teams Rooms Systems avec Intune

Cet article a pour but de répondre à quelques questions fréquentes et fournit des conseils généraux mais ne remplacent pas les recommandations complètes des experts Lambert Consulting. Les Teams Rooms Systems (TRS) ou Skype Room Systems (SRS) peuvent être inscrites et gérés par Intune pour fournir de nombreuses fonctionnalités de gestion des appareils et de […]

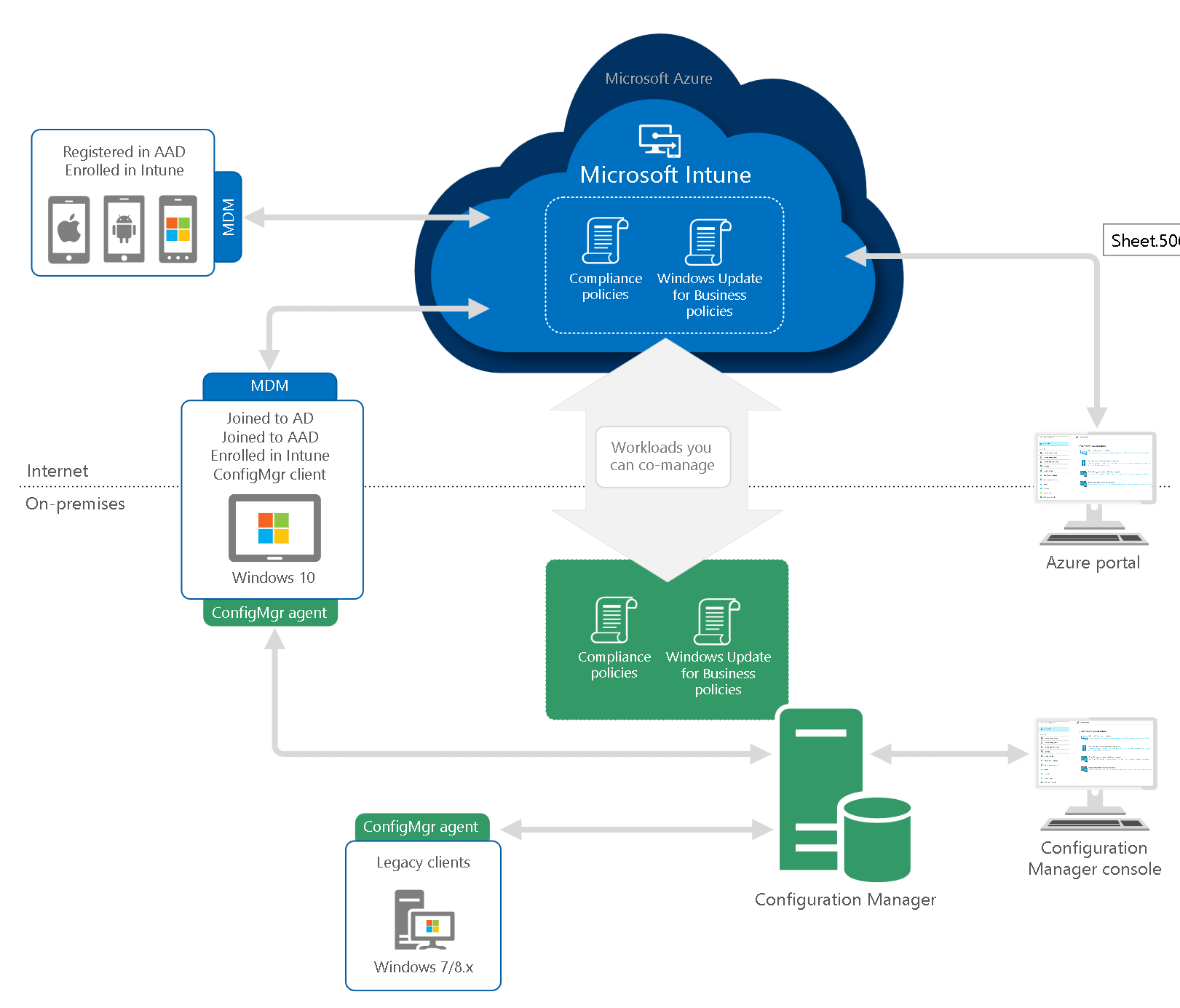

Options de déploiement pour du Co-Management avec votre MDM

On en parlait dans notre article, la «cogestion» ou co-management est la première étape fondamentale sur la voie de la gestion moderne pour pouvoir utiliser les périphériques Windows existants et la configuration «tels quels», tout en ajoutant un outil de gestion moderne. Après cela, vous pourrez passer au Modern Management, car le passage au monde […]